Im 2. Teil der Artikelserie wollen wir uns mit Netzwerk, Firewall und Backup beschäftigen.

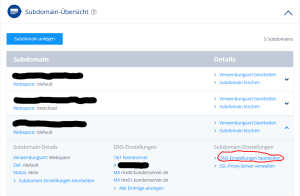

Zunächst schauen wir uns einmal die grundlegende Netzwerk-konfiguration an. Wir haben zur Zeit eine öffentliche IPv4 Adresse, IPv6 wird leider nicht angeboten. Ich möchte die IPv4 Adresse gerne einer meiner Subdomains aus meinem Hosting Vertrag zuweisen. Hierzu gehen wir im 1&1 Control Center für meinen Hosting Vertrag in die Domain-verwaltung und wählen die Subdomainverwaltung für die Domain, die wir benutzen wollen.

Dort wählen wir DNS-Einstellungen bearbeiten.

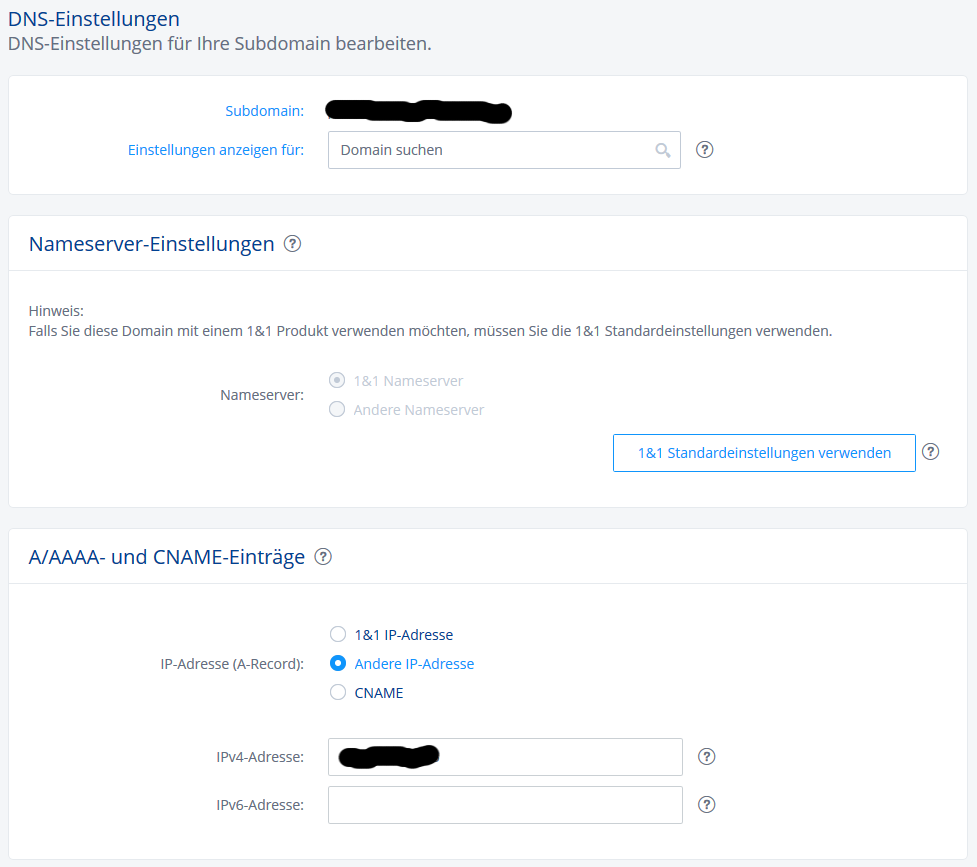

Dort wählen wir „Andere IP-Adresse“ und geben unter IPv4-Adresse die IP-Adresse unseres Servers an. Nicht vergessen zu speichern!

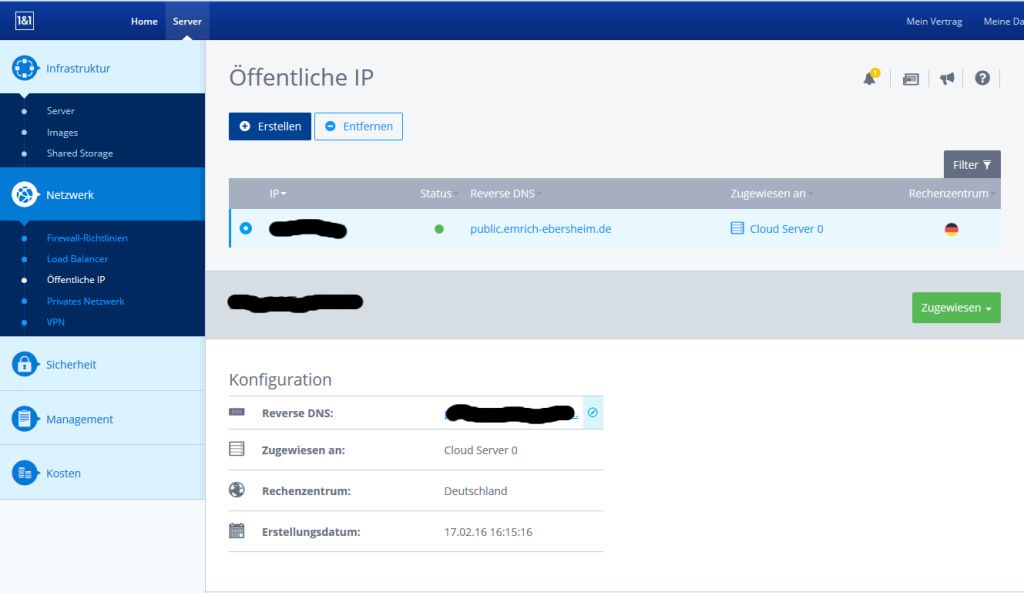

Anschließend wechseln wir wieder ins Cloudpanel unseres Servers und tragen dort unter Netzwerk -> Öffentliche IP einen Reverse DNS Record auf unsere gewählte Domain ein.

Danach wollen wir den Hostnamen, bzw. den Fully Qualified Domain Name (FQDN) unseres Servers anpassen. Dazu müssen wir uns zunächst wieder auf unserem Server einloggen. Wie der command prompt zeigt, ist der momentan gültige Hostnamen „localhost“.

1 | root@localhost:~# |

Wir können den Hostnamen und den FQDN aber auch mit dem Kommando hostname überprüfen:

1 2 3 4 5 | root@localhost:~# hostname localhost root@localhost:~# hostname -f localhost root@localhost:~# |

In beiden Fällen wird localhost zurückgeliefert, was bedeutet, dass kein Hostnamen bzw. kein FQDN gesetzt ist. Dies wollen wir nun nachholen. Zum setzen des Hostnamen können wir das Kommando hostnamectl benutzen:

1 | root@localhost:~# hostnamectl set-hostname mysubdomain |

Dabei soll „mysubdomain“ die Subdomäne sein, die wir oben für unseren Server angegeben haben. Zum setzen des FQDN müssen wir die Datei /etc/hosts mit einem Texteditor, z.B. vi, anpassen. Die /etc/hosts Datei sieht zunächst so aus:

1 2 3 4 5 6 7 | 127.0.0.1 localhost 127.0.1.1 localhost # The following lines are desirable for IPv6 capable hosts ::1 localhost ip6-localhost ip6-loopback ff02::1 ip6-allnodes ff02::2 ip6-allrouters |

Die Datei ändern wir ab, dass sie anschliessend folgendermaßen aussieht:

1 2 3 4 5 6 7 8 | 127.0.0.1 localhost 127.0.1.1 mysubdomain.mydomain.tld mysubdomain xxx.xxx.xxx.xxx mysubdomain.mydomain.tld # The following lines are desirable for IPv6 capable hosts ::1 localhost ip6-localhost ip6-loopback ff02::1 ip6-allnodes ff02::2 ip6-allrouters |

Statt xxx.xxx.xxx.xxx ist die öffentliche IP-Adresse unseres Servers einzusetzen. Die Namen für mysubdomain, mydomain und tld sind entsprechend anzupassen, z.B. test.example.com. Damit ist die Netzwerkkonfiguration zunächst abgeschlossen. Nach ausloggen und neu einloggen, wird nun auch der richtig command prompt benutzt und hostname, bzw. hostname -f liefern den richtigen Hostnamen bzw. den richtigen FQDN.

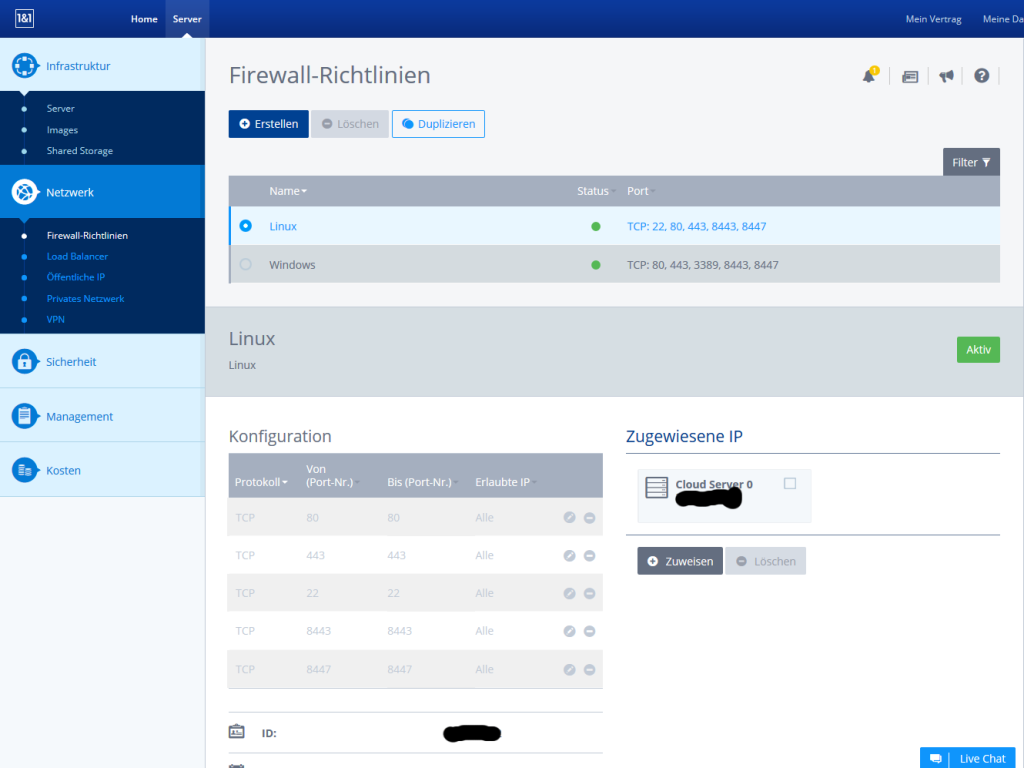

Nun werfen wir noch einen kurzen Blick in die Firewall Konfiguration. Unter Netzwerk -> Firewall-Richtlinien wählen wir die Linux Richtlinie, diese ist unserem Server zugewiesen. Die Firewall ist offen auf den Ports 22, 80, 443, 8443, 8447 für TCP.

- 22, SSH Remote Login Protocol

- 80, World Wide Web HTTP

- 443, HTTP protocol over TLS SSL

- 8443, SW Soft Plesk Control Panel (unofficial), alternative https port

- 8447, Parallels Plesk

D.h. momentan ist alles in Ordnung und wir können uns dem Backup zuwenden.

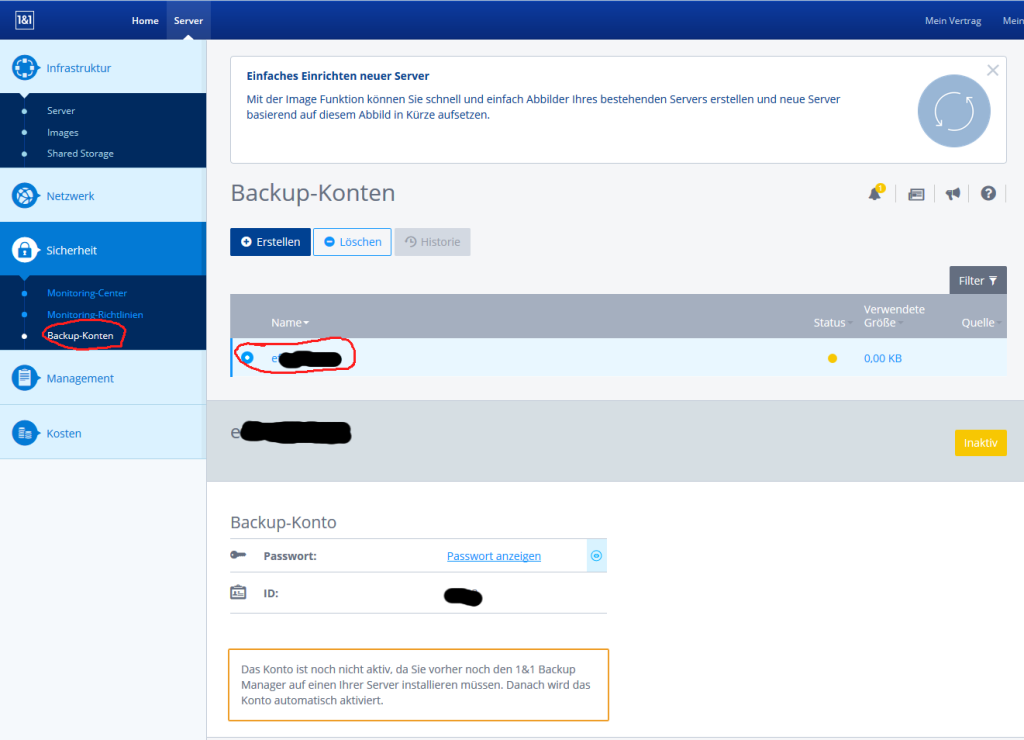

Im Cloudpanel unseres Servers sehen wir links in der Menüleiste unter Sicherheit den Menüpunkt Backup-Konten. Wenn wir diesen Menüpunkt wählen, sehen wir, dass bereits ein Backup-Konto eingerichtet ist. Klicken auf das Backup-Konto zeigt in etwa das folgende:

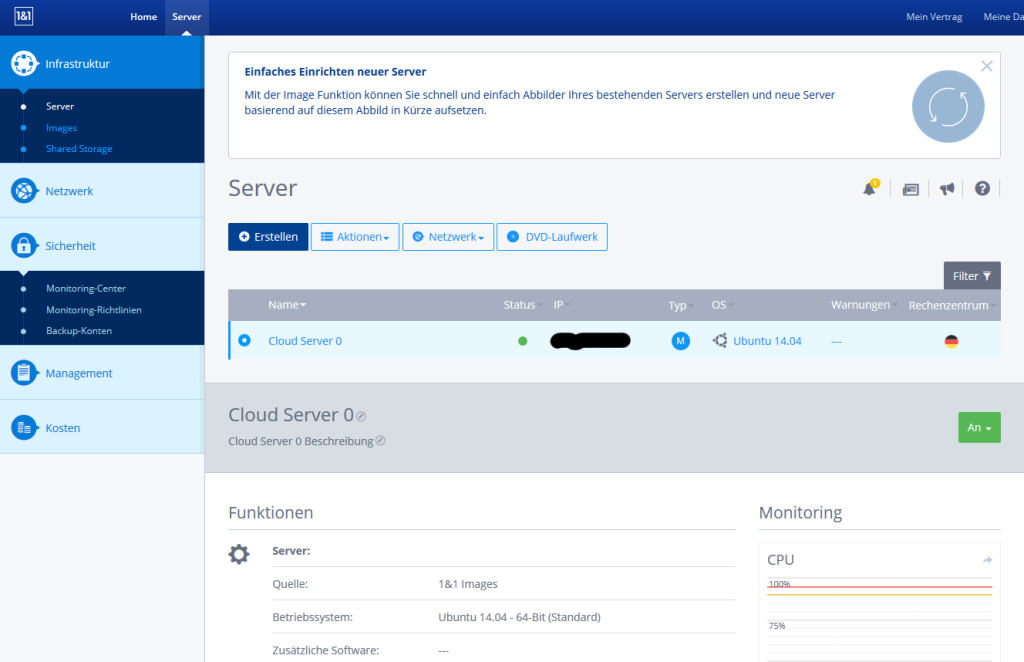

Das Konto ist noch inaktiv und wir erhalten den Hinweis, dass wir zunächst den 1&1 Backup Manager auf unserem Server installieren müssen. Bevor wir damit beginnen, notieren wir uns den Namen des Backupkontos und das unter dem Link „Passwort anzeigen“ angezeigte Passwort. Wir brauchen Beides bei der Konfiguration das Backup Managers. Dann wechseln wir zum Menüpunkt Infrastruktur -> Server und wählen dort unseren Server aus.

Hier betätigen wir den Button „DVD-Laufwerk“. Daraufhin wird uns das folgende Auswahlmenü gezeigt:

Hier wechseln wir zunächst auf die Seite für die Anwendungen:

Mit dem Weiter Button wechseln wir auf die zweite Seite der Anwendungen und wählen dort den 1&1 Backup Manager aus:

Wenn wir dann auf den „DVD laden“ Button drücken, erhalten wir nach wenigen Sekunden die Bestätigung, dass die DVD Geladen wurde.

Nun loggen wir uns auf unserem Server ein und mounten anschließend die DVD mit dem folgenden Kommando:

1 2 | $ mount -t auto /dev/cdrom /media/cdrom mount: block device /dev/sr0 is write-protected, mounting read-only |

Danach wechseln wir in das Verzeichnis /media/cdrom/linux und lassen uns den Inhalt des Verzeichnisses listen:

1 2 3 4 | $ cd /media/cdrom/linux $ ls -1 1and1-backup-manager-13.5.0.13327-linux-i686.run 1and1-backup-manager-13.5.0.13327-linux-x86_64.run |

Unser Linux ist ein Ubuntu 14.0.4 in 64bit Version, deshalb installieren wir die angezeigte x86_64 version.

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 | $ ./1and1-backup-manager-13.5.0.13327-linux-x86_64.run Verifying archive integrity... All good. Uncompressing Backup Manager........................ -- Creating directories -- Copying files -- Running configuration script Username []: exxxxxxxxxxx Password []: xxxxxxxxxxxx Encryption method: AES-128, AES-256 or Blowfish-448 [AES-256]: Your files are sent and stored encrypted, so they are unreadable and useless to anybody, except to you. You can even think up your own encryption key. Please note that you should use a key that you will be able to recall later on. NO ONE has access to your data without this encryption key. Encryption key []: EinsicheresPasswort Checking connection to cloud... Use proxy server: true or false [false]: -- Installing new ProcessController service Adding system startup for /etc/init.d/ProcessController ... /etc/rc0.d/K20ProcessController -> ../init.d/ProcessController /etc/rc1.d/K20ProcessController -> ../init.d/ProcessController /etc/rc6.d/K20ProcessController -> ../init.d/ProcessController /etc/rc2.d/S20ProcessController -> ../init.d/ProcessController /etc/rc3.d/S20ProcessController -> ../init.d/ProcessController /etc/rc4.d/S20ProcessController -> ../init.d/ProcessController /etc/rc5.d/S20ProcessController -> ../init.d/ProcessController -- Finalizing installation -- Starting new ProcessController service * Zapping ProcessController * * Starting ProcessController * Initialization in progress. It can take a while... ... ... ... ... ... ... ... ... ... ... Settings are now sent to functional process. Since there is no way to determine if they were applied correctly, please consult the log file or try connecting to functional process remotely. -- Done |

Für Username geben wir den Namen unseres Backupkontos an, entsprechend für Password, das Passwort für das Backupkonto. Für den Encryption key geben wir ein wirklich sicheres Passwort an und speichern es in unserem Passwort-Manager oder notieren es an einer sicheren Stelle. Ohne dieses Passwort ist es nicht möglich an die gesicherten Daten zu kommen.

Jetzt können wir die DVD wieder unmounten:

1 | $ umount /media/cdrom |

Anschließend entladen wir noch die DVD im Cloudpanel.

Zur Benutzung des 1&1 Backup Managers lest bitte das folgende Dokument:

1&1 Cloud Server Backup Benutzerhandbuch für Linux (PDF)

Der 1&1 Backup Manager kann Ordner des Filesystems und Mysql-Datenbanken sichern. Wir wollen hier zunächst nur die Sicherung des sshd Confirgurations Verzeichnisses und des root home Verzeichnisses einrichten. Zunächst wechseln wir in das Verzeichnis mit den Backup Manager Tools.

1 | $ cd /opt/1UND1EU/bin |

Danach lassen wir uns die momentane Filesystembackup Selection anzeigen und ergänzen unsere beiden Pfade. Abschließend kontrollieren wir, ob unsere Pfade richtig eingetragen wurden.

1 2 3 4 5 6 7 8 9 10 11 | $ ./ClientTool control.selection.list No selections found. $ ./ClientTool control.selection.modify -datasource FileSystem -include /root Backup selection successfully modified. $ ./ClientTool control.selection.modify -datasource FileSystem -include /etc/ssh Backup selection successfully modified. $ ./ClientTool control.selection.list DSRC TYPE PRIO PATH ---------- --------- ------ -------- FileSystem Inclusive Normal /etc/ssh FileSystem Inclusive Normal /root |

Die beiden Verzeichnisse wurden erfolgreich hinzugefügt. Nun werden wir eine manuelle Sicherung durchführen:

1 2 | $ ./ClientTool control.backup.start -datasource FileSystem Starting backup for FileSystem datasource. |

Danach wollen wir den Status des Backups kontrollieren:

1 2 3 4 5 6 | $ ./ClientTool control.session.list Listing sessions for all datasources: DSRC TYPE STATE FLAGS START END SELS SELC PROCS PROCC SENTS SENTC ERRC REMC ---------- ------ --------- ----- ------------------- ------------------- ---- ---- ----- ----- ----- ----- ---- ---- FileSystem Backup Completed - 2016-02-18 20:01:48 2016-02-18 20:01:54 266K 23 266K 23 19.2K 23 0 0 |

Das sieht gut aus, das Backup war erfolgreich. Damit ist dieser Teil abgeschlossen. Zum Thema Firewall und Backup kommen wir später nochmals zurück.

Im 3. Teil meiner Artikelreihe werden wir uns mit dem Webserver Apache und Let’s Encrypt beschäftigen.

Vielen Dank für den Hinweis auf die Firewall. Ich wäre nie darauf gekommen, dass 1&1 unabhängig von iptables eine zusätzliche Firewall einsetzt. Ich habe tagelang vergeblich den Server abgesucht und Konfigurationen probiert… You are a life saver.

Stichwöter: Port 993 Port 465 not reachable IMAPS SMTPS imap smtp SSL 1&1 Cloud Server

Freut mich, wenn dieser Beitrag Dir geholfen hat.